conceptos de seguridadyhacking.pdf

Anuncio

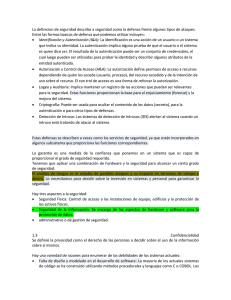

Seguridad en Redes Introducción al Ethical Hacking Félix Molina Ángel [email protected] Objetivo: Fomentar la importancia de asegurar los recursos informáticos para evitar el acceso no autorizado. Agenda •Conceptos de redes y seguridad •Conceptos de Hacking •Tipos de ataques •Hacking ético •Laboratorios Conceptos de redes y seguridad Qué es seguridad? Comp. bloqueada Guardaespaldas Espía Filtro spam Es el nivel en que un recurso físico o lógico, se mantiene con poca posibilidad de ser robado, alterado o interrumpido. Conceptos de redes y seguridad Integrity Propociona certeza al Asegura que larecurso, evitando cambios inapropiados y no información sea accesible por autorizados usuarios Seguridad de autorizados. El manejo la Información Asegura que inapropiado o unel recurso que se requiere consultar, de Confidenciality intento Availability almacenar, procesar, hackeo de datos comunicar, sea accesible, puede alterar la por los usuarios confidencialidad . autorizados Conceptos de redes y seguridad • Principales desafíos de seguridad – – – – Aumento de cibercriminales sofisticados Seguridad móvil, autenticación adaptativa Protección de infraestructura crítica Balanceo de compartición con requerimientos de privacidad. – Mano de obra en seguridad cibernética Conceptos de redes y seguridad • Riesgos de seguridad – – – – – – – – Fast flux botnets Pérdida de datos Amenazas internas Cibercrimen organizado Ingeniería social Nuevos virus emergentes Espionaje cibernético Ataques Vishing Conceptos de redes y seguridad • Riesgos de seguridad – Extorsión cibernética – Redes zombie. – Exploits en nueva tecnología – Redes sociales – Virtualización y cómputo en la nube Conceptos de Hacking • Efectos de Hacking – Daño y robo de información – Daño/robo de información puede conducir al fraude de identidad o al robo. – Robo de direcciones electrónicas para spamming, robo de passwords para acceso a banca en línea, a un ISP, a servicios Web, etc. – Los atacantes pueden hacer uso de troyanos, rootkits, virus y gusanos para comprometer sistemas – También pueden utilizar PC's como spam zombies o spam bots. Efectos de hacking en negocios El robo de información personal puede poner en riesgo la reputación del negocio y ser involucrado en pleitos. El Hacking puede utilizarse para robar y redistribuir la propiedad intelectual, provocando pérdidas para un negocio. Pueden utilizarse botnets para lanzar varios tipos de DoS y otros ataques basados en Web para tirar un sitio y provocar pérdidas significativas de ingresos. Pero, que es un Hacker? Personas con excelentes habilidades de cómputo, capaces de crear y explorar el hardware y software de cómputo Para algunos, es un hobby para ver cuantas computadoras o redes pueden comprometer Su intención puede ser obtener conocimiento o husmear para cometer actos ilegales Algunos hacen hacking con intención maliciosa Clases de Hacker Black Hat White Hat Suicide Hackers Gray Hat Alcances del Ethical Hacking Alcances Es un componente crucial de evaluación de riesgos, auditoría, mejores prácticas, y buen gobierno. Es utilizado para identificar riesgos y resalta las acciones remediales, y también reduce los costos de TIC, resolviendo las vulnerabilidades Un ethical hacker sólo puede ayudar a entender mejor el sistema de seguridad, pero es la organización quién tiene que colocar la seguridad correcta en la red. Que hacen los Hackers? Tratan de responder a las siguientes preguntas: – – – Que puede ver el intruso en el sistema destino? Que puede hacer el intruso con la información? Alguien en el destino nota los intentos o éxitos de los intrusos. Las tareas pueden incluir prueba de sistemas y redes para vulnerabilidades, e intentan accesar datos sensitivos al violar los controles de seguridad. Habilidades de un Ethical Hacker Conocimiento amplio sobre plataformas Windows, Linux y Unix. Experiencia en software y hardware relacionado con redes. Alto dominio técnico de computadoras Experto en áreas relacionadas con la seguridad. Experiencia comprobable en lanzamiento de ataques sofisticados. Investigación de vulnerabilidades Proceso de descubrimiento de vulnerabilidades y fallas de diseño que abren un OS y sus aplicaciones para atacar o hacer mal uso. Las vulnerabilidades se clasifican en niveles: bajo, medio o alto, y rango de exploit (local o remoto). Investigación de vulnerabilidades Un administrador de seguridad, debe estar preparado para: – Identificar y corregir vulnerabilidades de red. – Reunir información sobre virus. – Encontrar debilidades y alertar al administrador de red, antes de un ataque de red. – Proteger la red de ser atacada por intrusos. – Conseguir información que ayude a evitar problemas de seguridad. – Saber como recuperarse de un ataque de red. Papel de la Seguridad y PenTester Un Hacker es la persona que accede a un sistema, sin ninguna autorización Un cracker es la persona que penetra un sistema con la finalidad de causar un daño intencional. Un Hacker ético realiza las mismas tareas que un un hacker, pero con autorización de la organización. Un ethical Hacker también recibe el nombre de Pentester Actividades de un Pen Tester Realiza pruebas de vulnerabilidades, ataques, evalúa penetraciones en Internet, Intranet y Wireless. Realiza escaneo de puertos y servicios de red. Aplica exploit apropiados para conseguir y expander el acceso. Interactúa con el cliente cuando es necesario durante el contrato. Genera reportes de las pruebas que recomendaciones para la mejora continua incluye Metodologías de PenTesting Black Box. White Box El tester conoce la topología de y tecnologias de red de la organización, y puede entrevistar al personal de TI. Grey Box El personal de TI desconoce que se lleva a cabo un Pentest. El pentester determina la topología y tecnología utilizada. Sirve también para ver si el personal de seguridad es capaz de detectar los ataques. Programas de certificación Certified Ethical Hacker. CEH. Etica y asuntos legales, Footprinting, Escaneo, Enumeración, Hackeo de sistemas, trojanos y backdors, sniffers, Negación de servicio, ingeniería social, secuestro de sesiones, Hackeo de servidores Web, Vulnerabilidades de app Web, virus y gusanos, seguridad física, Hakeo de Linux, criptografía. Open Source Security Testing Methodology Manual (OSSTMM) Professional Security Tester Reglas de responsabilidad, enumeración, evaluaciones de red, controles, crakeo de passwords, medidas de contención, resolución de problemas, pruebas de seguridad. Programas de certificación Certified Information Systems Security Professional Sistemas de control de acceso y metodologías, Telecomunicaciones y seguridad en redes, prácticas de administración de seguridad, seguridad de aplicaciones y desarrollo de sistemas, Criptografía, arquitectura y modelos de seguridad, seguridad de operaciones, plan de continuidad y recuperación de desastres, leyes, investigaciones y ética, seguridad física. SANS Institute SysAdmin, Audit, Network, Security ofrece entrenamiento y certificaciones a través del Global Information Assurance Certification. Investigación de vulnerabilidades Secure Tracker- www.securitytracker.com TechNet- www.technet.com HackerStorm Vulnerability Database Tools – www.hackerstorm.com SecurityFocus – www.securityfocus.com TechWorld – www.techworld.com HackerJournals – www.hackerjournals.com WindowsSecurityBlogs- blogs.windowsecurity.com Resúmen Footprinting es descubrir y reunir tanta información como sea posible acerca de un objetivo de ataque. Las bases de datos Whois son mantenidas por los RIRs, y contienen información personal de los propietarios de los dominios. Los registros DNS proveen información importante sobre ubicación y tipo de servidores. Se puede establecer comunicación por email con la empresa objetivo, y rastrear los emails para extraer información, tal como ubicación del buzón y mailserver Reunir inteligencia competitiva es el proceso de reunir información de los competidores. Laboratorios Laboratorio 1. Footprinting a una red destino. Laboratorio 2. Resolución de problemas básicos de red, utilizando ping. Laboratorio 3. Resolución de problemas básicos de red, utilizando nslookup. Laboratorio 4. VisualRoute. Traza rutas de red utilizando Analisis de consultas de dominios y direcciones IP, utilizando SmartWhois. Contacto: M.C. Félix Molina Ángel Universidad Autónoma de Guerrero [email protected]